Módulo 3 – Princípios (LGPD)

Conheça os princípios que estruturam a Lei Geral de Proteção de Dados.

3.1 Princípio da Finalidade (Uso Correto)

👉 Pergunta-chave: “Estou usando os dados exatamente para o que informei?”

Você só pode usar os dados do cliente para a finalidade que você informou a ele. Se você disse que usaria o e-mail dele para enviar novidades sobre a movimentação do pedido, não pode usá-lo para enviar propagandas e promoções.

Para cumprir com a LGPD, o mais importante é que o seu formulário esclareça a finalidade da inscrição do usuário e o método de tratamento de dados que você utilizará. Além disso, embora essa explicação precise estar clara já de cara ali no formulário, você pode acrescentar também o link para sua Política de Privacidade, onde pode elaborar de forma mais completa as informações relevantes.

3.1.1 Alguns outros pontos:

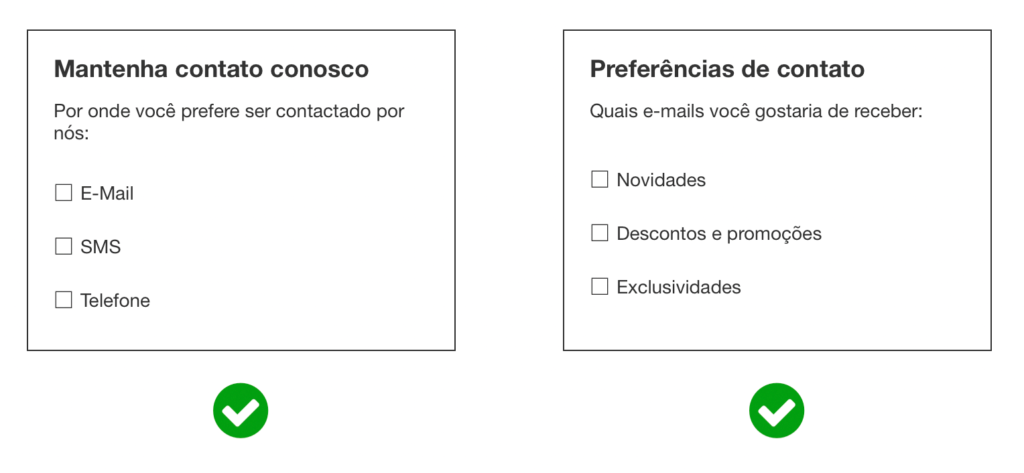

- Granularidade: Se você pretende utilizar essa inscrição do formulário para acionar o cliente em vários canais e finalidades diferentes, o ideal seria criar campos para cada cenário, para que ele possa te dizer por quais canais e para quais fins ele aceita receber comunicações suas.

Exemplos de formulário de consentimento no GDPR – O que fazer ou evitar

Exemplos de formulário de consentimento no GDPR – O que fazer ou evitar

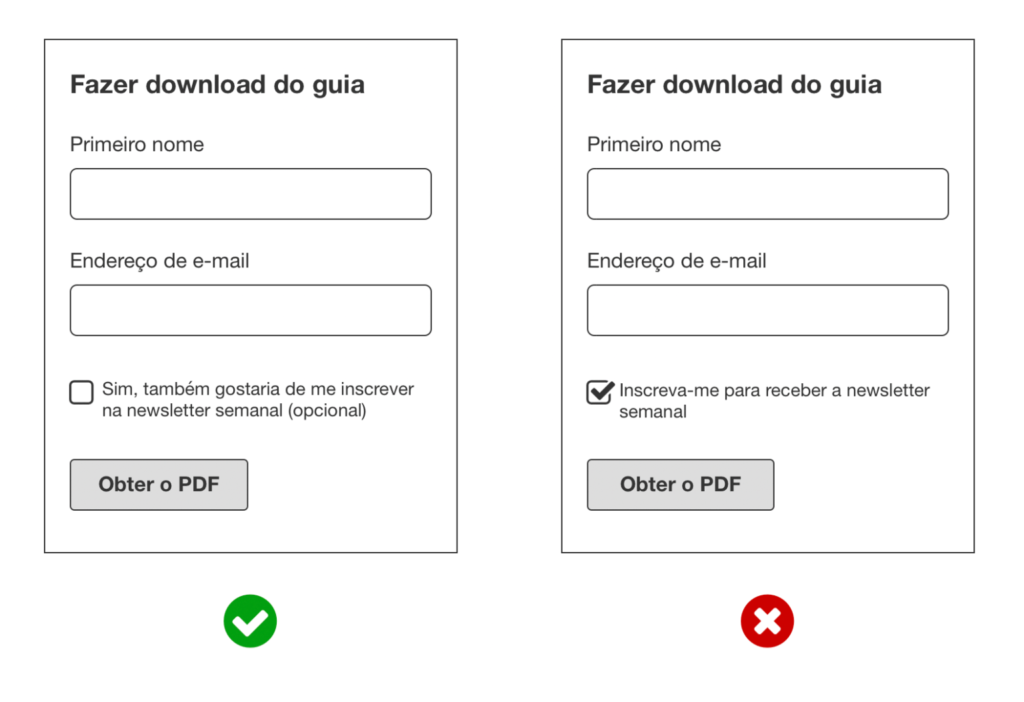

- Checkboxes: Quaisquer que sejam os checkboxes (caixas de marcação), seja para aceitar receber comunicações, seja escolhendo o canal, etc., eles nunca podem vir pré-preenchidos. O cliente precisa dar o aceite explícito.

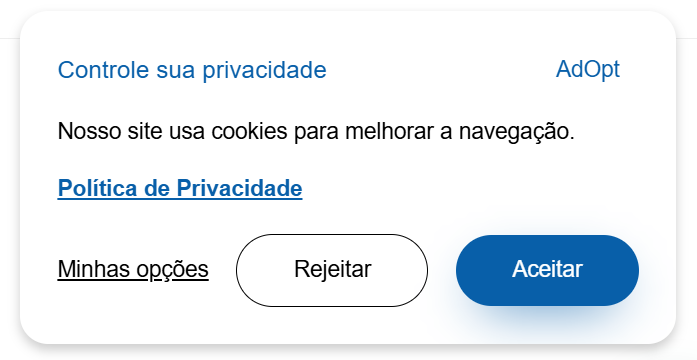

- Consentimento precisa ser livre: Toda a opção de consentimento, seja do uso de cookies no site, seja de inscrição para base de e-mails, deve sempre ter uma opção de negativa para o usuário. O fato de ele rejeitar o uso de cookies no seu site, não deve jogá-lo para fora. Ou o fato de ele não permitir que você envie propagandas para ele, não deve evitar que ele te envie uma mensagem ou solicite um material grátis que você preparou.

Seguir a lei provavelmente trará uma queda no volume dos leads capturados, por outro lado esse filtro inicial vai qualificar melhor seus leads – afinal, se a pessoa não quer receber contatos seus, ela não deve estar na sua lista. Na Europa, onde a GDRP está há mais tempo em vigor, notou-se que a longo prazo essa filtragem trouxe um leve aumento na entregabilidade dos e-mails.

3.1.2 Para fecharmos o princípio da Finalidade, vamos para alguns cenários práticos:

- Exemplo 1:

- Problema: Se você coletar o e-mail de um cliente para enviar um e-book gratuito, não poderá usar esse e-mail para enviar propagandas de outros produtos sem seu consentimento específico para essa nova finalidade.

- Como resolver: O formulário deve ter um cabeçalho que deixe claro para o que ele está se inscrevendo, que é para receber o e-book. Inclua também uma caixa OPCIONAL para que o usuário possa decidir se, além do brinde aceita receber mensagens futuras suas, promoções, etc.

- Exemplo 2:

- Problema: Sua pizzaria recebe pedidos via telefone, e você gostaria de enviar mensagens aos clientes de vez em quando, mas agora não pode mais por conta da LGPD.

- Como resolver: “Olá cliente, perfeito o seu pedido já está em andamento. De vez em quando enviamos algumas mensagens por Whatsapp para os nossos clientes, a gente inclusive avisa quando o teu sabor preferido estiver em promoção. Podemos te incluir?” Caso ele aceite, envie uma mensagem formalizando que ele foi incluído na sua base, e que se mudar de ideia pode sair a qualquer momento.

3.1.3 Exceções de consentimento

Lembra do nosso capítulo passado onde falamos das bases legais? Nem todos dados precisam da autorização expressa do titular.

Se você é dono de uma pizzaria (para reutilizarmos o mesmo exemplo anterior), não precisa pedir o consentimento do titular para utilizar os dados dele que são expressamente essenciais para a prestação do seu serviço. De qualquer forma, deixe explícito na sua Política de Privacidade/Termos de Uso quais são esses dados, o que você faz com ele, etc. Não é só porque você não precisa de um consentimento formal para obtê-los, que você não tenha responsabilidades sobre eles.

3.2 Princípio da Adequação (Coerência)

👉 Pergunta-chave: “O uso dos dados está alinhado com a finalidade declarada e com o que o cliente espera?”

Os dados que você coleta devem ser compatíveis com a finalidade informada, sem desvio de propósito.

- Exemplo:

- Errado: Um plano de saúde coleta o histórico médico do cliente para definir a cobertura contratual, mas depois usa essas informações para monitorar a frequência de consultas e reajustar o valor do plano.

- Certo: O plano de saúde utiliza o histórico médico apenas para determinar a elegibilidade e as condições do contrato, conforme informado ao cliente no momento da adesão.

3.3 Princípio da Necessidade (Mínimo Essencial)

👉 Pergunta-chave: “Esse dado é realmente indispensável?”

Colete apenas os dados essenciais. Não exagere na quantidade de informações solicitadas.

- Exemplo: Para uma compra online, o nome, endereço e e-mail são informações geralmente suficientes. Não precisa perguntar sobre o RG, cor dos olhos do cliente, etc.

Muitas empresas acabam errando nisso; preferem pedir dados a mais, que muitas vezes nem têm utilidade, mas que acreditam que talvez sejam necessários no futuro. Algo do tipo “Se eu já estou pedindo agora, vou pedir o máximo de informações possíveis”.

Lembre-se de que você é (e sempre foi, mas agora ainda mais) responsável por esses dados. É melhor não coletar dados desnecessários e, se no futuro for necessário, solicitá-los naquele momento, do que ter informações em excesso e não cuidar delas, correndo o risco de vazamentos ou má gestão.

3.4 Princípio do Livre Acesso (Direito de Visualizar os Dados)

👉 Pergunta-chave: “O cliente consegue acessar seus próprios dados ou solicitá-los facilmente?”

O cliente tem o direito de acessar e verificar seus dados em seu sistema. Ele deve ter facilidade e gratuidade para obter essa informação.

- Exemplo:

- Errado: Uma empresa de RH mantém um banco de currículos de candidatos que já participaram de processos seletivos, mas não informa como eles podem solicitar uma cópia ou remoção dos seus dados.

- Certo: A empresa tem um canal oficial onde o candidato pode visualizar seus dados cadastrados, atualizar seu currículo ou pedir a exclusão das informações.

3.4.1 Como garantir o livre acesso aos dados?

Crie um formulário específico no seu site para solicitações relacionadas à LGPD. Embora seja possível adicionar essa opção ao formulário de contato já existente, o ideal é ter um formulário separado, já que você precisará solicitar informações como:

✅ Tipo de entidade que está solicitando (próprio titular, representante legal, etc.)

✅ Finalidade da solicitação

✅ Dados necessários para confirmar a identidade do solicitante

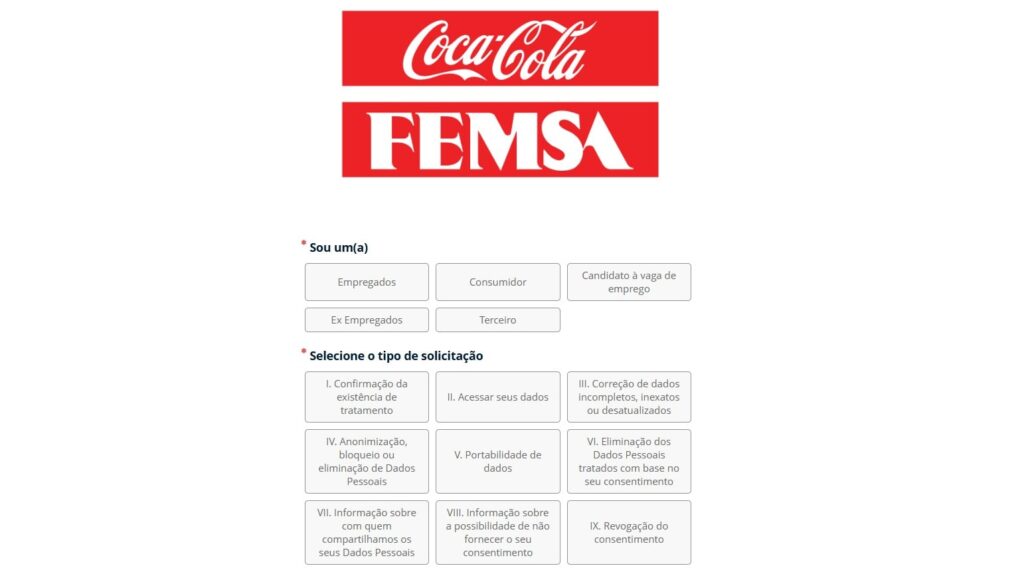

Um exemplo prático disso é o formulário de solicitação de dados da Coca-Cola, que exige que o cliente forneça algumas informações e envie uma selfie segurando um documento de identificação para comprovar sua identidade.

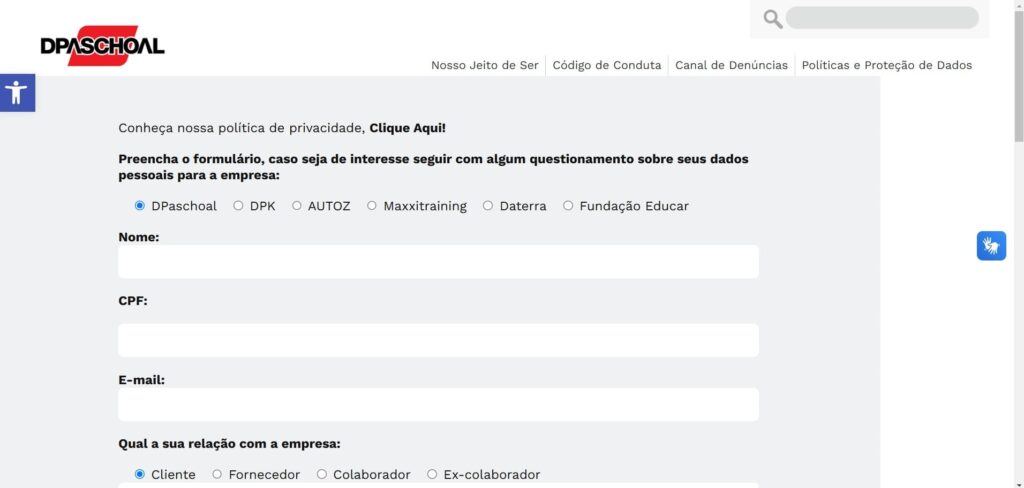

Ou o formulário de solicitação de dados da DPaschoal, que tem campos livres para o cliente relatar cada solicitação e não exige o envio de documento de identificação.

Se não quiser utilizar programação, pode criar um formulário mais simples, com Google Forms, e anexar o link no seu site ou demais plataformas.

Com essas dicas, você garante que o usuário possa exercer seus direitos com segurança e praticidade.

3.5 Princípio da Qualidade dos Dados (Precisão e Atualização)

👉 Pergunta-chave: “Os dados armazenados estão corretos e atualizados?”

Dados desatualizados causam problemas. O titular tem o direito de atualizar, a qualquer momento, o seu dado de forma facilitada.

A solução segue a mesma lógica do item anterior: oferecer canais acessíveis para que o usuário possa solicitar a alteração de suas informações quando necessário, por isso, não vamos nos alongar muito nesse princípio.

3.6 Princípio da Transparência (Clareza nas Informações)

👉 Pergunta-chave: “O cliente sabe exatamente como seus dados estão sendo usados?”

A transparência é um dos pilares da LGPD. O titular dos dados deve saber quais informações estão sendo coletadas, para qual finalidade e como serão utilizadas. Seja claro sobre como a informação dele será usada no lado de dentro da empresa.

Solução: Mantenha sempre uma Política de Privacidade clara e acessível, explicando de forma simples e objetiva como os dados são tratados.

- Utilize um gerador de política de privacidade, como o Gerador de Política de Privacidade da Nuvemshop, que cria um documento completo contendo sua razão social, CNPJ, endereço, entre outros dados relevantes.

- Atenção: como a Nuvemshop é uma plataforma de lojas virtuais, a política gerada contém termos específicos do universo do e-commerce, exigindo algumas adaptações para alinhar a linguagem aos termos do seu negócio. Lembre-se também que, por estar utilizando um template pronto, e por se tratar de um documento importante e com validade jurídica, é fundamental revisá-lo cuidadosamente e adaptá-lo – para garantir que todas as informações estejam corretas e condizentes com suas práticas.

Gerador de política de privacidade Nuvemshop

Crie uma política de privacidade personalizada para o seu site de forma rápida e gratuita.

3.7 Princípio da Segurança (Proteção Contra Vazamentos)

👉 Pergunta-chave: “Os dados estão protegidos contra vazamento, perda e uso indevido?”

Tome medidas para proteger e evitar acesso não autorizado e roubo dos dados dos seus clientes. Essas medidas podem incluir não utilizar programas piratas, para diminuir as chances de ataques hackers, usar senhas seguras, manter seus sistemas atualizados, etc.

3.7.1 Controlar o acesso

Caso os dados estejam armazenados em um sistema, configure algum tipo de controle de acesso que permita a visualização apenas às pessoas autorizadas. Se os dados estiverem em arquivos (digitais ou físicos), proteja-os com senha.

Nós recomendamos fortemente que você faça o curso Segurança Digital para Pequenos Negócios, aqui do ClubePJ em parceria com a Certidoc, onde entramos a fundo em vários erros de segurança cometidos por pequenas empresas, e como corrigi-los.

Curso: Segurança Digital para Pequenos Negócios

A segurança digital deixou de ser diferencial e se tornou uma necessidade. Aprenda com especialistas a como dar os primeiros passos para um negócio mais seguro.

3.7.2 Um vazamento aconteceu, e agora?

Não podemos negar que, por mais que adotemos medidas de segurança, há sempre o risco de ocorrer um roubo ou vazamento de dados na nossa empresa – afinal, até empresas gigantes como a NASA e a Microsoft sofrem ataques e vazamentos – os especialistas dizem que a questão não é SE um dado será vazado, mas sim QUANDO.

A ANPD (Agência Nacional de Proteção de Dados) sabe disso e não espera que incidentes sejam completamente evitados. Isso quer dizer que você não será automaticamente processado ou multado se sofrer um vazamento (embora possa acontecer). O que é importante fazer:

- Avaliar internamente o incidente;

- Notificar os titulares dos dados, de forma individual preferivelmente (via SMS, Whatsapp, e-mail, etc) – permite que eles tomem as medidas necessárias para mitigar quaisquer danos. Ex. se suas senhas foram vazadas, podem trocá-las nos locais em que aquela senha foi utilizada;

- Notificar à ANPD – a mesma verificará se a empresa fez o que estava ao seu alcance para proteger os dados – podendo aplicar multas e sanções caso verifique irregularidades;

Note que embora estejamos simplificando o entendimento aqui, os termos “avaliar o incidente”, “notificar”, etc., referem-se a fazer uma série de ações, como colocar em prática o Plano de Resposta a Incidentes (PRI) da empresa (documento criado na adequação da empresa a LGPD), preencher documentos, tanto internos quanto para a ANPD.

3.8 Princípio da Prevenção (Evitar Problemas Antes Que Aconteçam)

👉 Pergunta-chave: “Estou prevenindo problemas antes que aconteçam?”

Tome medidas para evitar problemas com a proteção de dados. Planeje-se para situações adversas.

A princípio pode ser difícil diferenciar o princípio anterior (da Segurança), com o princípio atual (da Prevenção), você também sentiu isso? Uma boa forma de pensar, é que o princípio anterior é mais direcionado a medidas de proteção concretas, enquanto o princípio atual é mais direcionado a realizar ações preventivas. No fim das contas eles atuam em conjunto, então tudo bem se essa diferenciação ficar um pouco difusa.

E para você não achar que estamos falando só de ataques hackers, tenha em mente que o vazamento pode vir de dentro da própria empresa, como o acesso ao dado por funcionários de outros setores, ex-colaboradores, etc. Vamos imaginar a seguinte situação:

Exemplo

- Problema: Uma empresa de contabilidade permitia que seus funcionários acessassem informações dos clientes por meio de um sistema interno. No entanto, após a saída de um dos contadores, seu login permaneceu ativo por meses. Certo dia, esse ex-funcionário, agora trabalhando em uma empresa concorrente, utilizou suas credenciais antigas para acessar o sistema e baixou documentos fiscais e contratos de clientes da antiga empresa. Ele então entrou em contato com alguns desses clientes, oferecendo serviços com preços mais baixos, usando informações privilegiadas para convencê-los a mudar de prestador.

- Como resolver: Após o desligamento do colaborador, a empresa desabilitou o seu acesso ao sistema, evitando que ele acessasse dados indevidos. Muito simples fazer o certo, né? Mas sabemos que no dia a dia essas coisas passam desapercebidas.

Algumas medidas incluem:

3.8.1 Inventário de Contas de Usuário

Crie uma planilha central, sob sua responsabilidade, para gerenciar todas as contas nos sites utilizados pelos colaboradores da empresa.

É importante destacar que não estamos falando de invadir a privacidade dos colaboradores, anotando informações de contas pessoais, mas sim das contas de trabalho. Por exemplo, a conta do Google onde a equipe armazena os relatórios ou a conta da Frenet que o time de logística utiliza para gerar as etiquetas dos Correios.

O que incluir nela:

- Anote o nome do site, o e-mail utilizado e quem é o responsável por cada conta;

- NÃO inclua as senhas nessa planilha, pois isso centralizaria todas elas em um único arquivo. Caso o arquivo seja vazado, todas as contas ficariam comprometidas;

- Garanta que todas as contas tenham um responsável. Contas sem responsável ou sem uso devem ser excluídas.

Com essa planilha, você pode:

- Identificar serviços que não fazem mais sentido para a empresa;

- Identificar se você possui alguma conta naquele site/serviço que foi mencionado recentemente no jornal como tendo sofrido um vazamento de dados;

- No desligamento de um colaborador, listar facilmente todas as contas sob sua responsabilidade, para que o acesso seja transferido para outro membro do setor ou que a conta seja excluída.

No final do curso, incluímos um template gratuito para download para facilitar essa organização.

3.8.2 Conscientização da equipe

Para evitar problemas com a proteção de dados, é fundamental que a equipe seja conscientizada sobre a importância da segurança e da privacidade dos dados. É necessário criar uma cultura de segurança e privacidade.

3.8.3 Assinatura de Termos por parte da equipe

Solicitar que cada colaborador assine um Termo de Responsabilidade pelo Uso de Dados ou um Termo de Confidencialidade (NDA – Non-Disclosure Agreement) é uma prática recomendada para reforçar a cultura de segurança na empresa.

Embora esse termo não previna que os dados sejam vazados, ele formaliza o compromisso do colaborador com a proteção das informações. Assim, em caso de vazamento, você terá o respaldo documental, comprovando que o colaborador estava ciente dos riscos e assumiu a responsabilidade pelo uso inadequado dos dados.

3.9 Princípio da Não Discriminação (Tratamento Justo)

👉 Pergunta-chave: “Estou garantindo que os dados não serão usados para discriminar alguém?”

Não utilize os dados dos clientes para fins discriminatórios, ilegais ou abusivos. Isso significa que as informações coletadas não devem ser empregadas para excluir, prejudicar ou tratar de forma desigual indivíduos ou grupos, independentemente de suas características pessoais.

- Exemplo: Imagine que uma plataforma de recrutamento automatizado utilize dados dos candidatos para eliminar de seu processo aqueles que pertencem a um determinado gênero, etnia ou orientação sexual, sem qualquer justificativa baseada nas qualificações exigidas para o cargo.

Essa prática seria um flagrante exemplo de discriminação. É importante nos atentarmos que isso não só fere a LGPD, como pode também gerar consequências nas esferas cível e penal.

3.10 Princípio da Responsabilização e Prestação de Contas (Comprovar Conformidade)

👉 Pergunta-chave: “Se a fiscalização pedisse provas, eu conseguiria demonstrar conformidade com a LGPD?”

Você deve ser capaz de comprovar que está cumprindo a LGPD. Mantenha registros e documentação sobre o seu tratamento de dados.

Exemplo: A advogada Denise Tavares, especialista em LGPD, trouxe um exemplo tão bom desse princípio, que ao invés de parafrasearmos decidimos incorporar o vídeo.